GVC - Grupul ultra-secret din armata Rusiei: oamenii care lansează rachetele lui Vladmir Putin!

Postat la: 25.10.2022 | Scris de: ZIUA NEWS

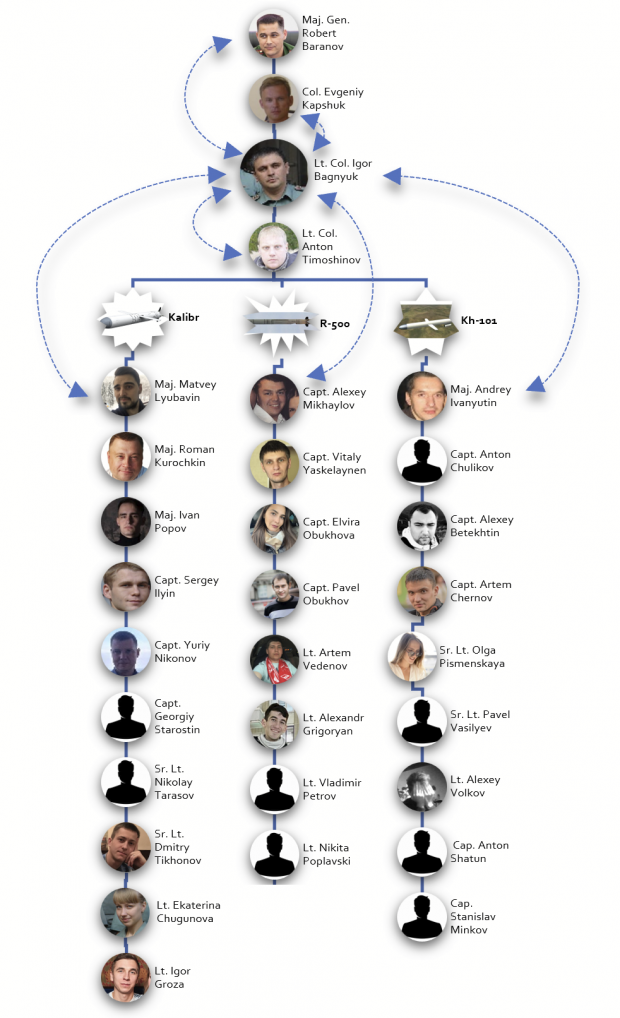

O anchetă jurnalistică, care a durat 6 luni, condusă de către cei de la Bellincat, împreună cu Der Spiegel, a reușit să scoată la iveală identitatea oamenilor care se află în spatele atacurilor cu rachete din Rusia.

O rețea numită GVC, care acționează ca un serviciu secret în interiorul Ministerului Apărării din Rusia, conține ingineri de IT, specialiști în lansarea și coordonarea rachetelor, dar și oameni care provin din zona jocurilor pe calculator. Aceștia sunt oamenii Rusiei care au coordonat atacurile cu rachetă din Ucraina, iar investigația jurnaliștilor demonstrează faptul că aceștia au o precizie milimetrică, ceea ce arată faptul că inclusiv țintele civile au fost lovite intenționat de către Rusia. Totul face parte dintr-un plan mai amplu al Moscovei de a răspândi teroarea în rândul civililor ucraineni și a-i determina să pună presiune asupra Kievului să înceapă negocierile.

În primele ore ale zilei de luni, 10 octombrie 2022, Rusia a bombardat cu rachete cele mai mari orașe din Ucraina, ucigând cel puțin 20 de persoane și rănind peste 100, potrivit serviciului național de urgență din Ucraina. Rusia s-a lăudat cu precizia chirurgicală a rachetelor sale de croazieră și a afirmat că atacurile din 10 octombrie au vizat centrele de comandă militare și de securitate ale Ucrainei și rețeaua energetică națională. Cu toate acestea, dovezile din surse deschise arată că mai multe rachete au lovit ținte nemilitare, avariind clădiri rezidențiale și lovind grădinițe și locuri de joacă.

Atacurile din 10 octombrie au marcat cele mai mari atacuri coordonate cu rachete ale Rusiei de la începutul războiului. Cu toate acestea, distrugerile nu s-au terminat aici. Loviturile cu rachete au continuat a doua zi, cel puțin 28 fiind lansate pe 11 octombrie. Atacurile au lăsat un număr mare de civili din Kiev, Lviv, Vinnytsia și Dnipro fără acces sau cu acces sporadic la electricitate.

Atacurile cu rachete de croazieră asupra infrastructurii energetice a Ucrainei au continuat și în a doua săptămână, la 17 octombrie 2022, când Ucraina a raportat că a doborât trei rachete de croazieră care zburau spre Kiev. În dimineața zilei de 18 octombrie, au fost raportate noi atacuri cu rachete în cel puțin trei orașe, lăsându-le pe unele dintre ele fără electricitate. La 18 octombrie 2022, procurorii internaționali investigau țintirea clădirilor civile și a infrastructurii civile critice ca potențiale crime de război.

În ciuda sutelor de imagini și videoclipuri cu sursă deschisă care arată zborul și impactul mortal al rachetelor de croazieră, se știu puține lucruri despre cine anume este responsabil de stabilirea țintelor și de programarea traiectoriilor de zbor ale acestora. Atribuirea programării traiectoriei de zbor a acestor arme presupuse a fi de înaltă precizie este relevantă, deoarece țintirea deliberată sau nediscriminatorie a civililor și a infrastructurii civile ucrainene ar putea constitui potențiale crime de război.

În urma unei investigații care a durat șase luni, Bellingcat și partenerii săi de investigație The Insider și Der Spiegel au reușit să descopere un grup, până acum secret, de zeci de ingineri militari cu o pregătire educațională și profesională în domeniul programării rachetelor. Metadatele telefonice arată că contactele dintre aceste persoane și superiorii lor au crescut cu puțin timp înainte de multe dintre loviturile cu rachete de croazieră rusești de mare precizie care au ucis sute de persoane și au privat milioane de ucraineni de acces la electricitate și încălzire. Grupul, care lucrează din două locații - una la sediul Ministerului Apărării din Moscova și alta la sediul Amiralității din Sankt-Petersburg - este îngropat adânc în vastul "Centru principal de calcul al Statului Major General" al Forțelor Armate ruse, adesea abreviat ГВЦ (GVC).

Majoritatea membrilor identificați de Bellingcat și de parteneri sunt bărbați și femei tineri, inclusiv un cuplu soț și soție, mulți dintre ei cu experiență în domeniul IT și chiar al jocurilor pe calculator. Unii au lucrat, de asemenea, la centrul de comandă militară al Rusiei din Damasc în perioada 2016-2021, perioadă în care Rusia a desfășurat rachete de croazieră în Siria. Alții sunt laureați ai diferitelor distincții militare, inclusiv din partea președintelui rus, Vladimir Putin.

Bellingcat a abordat fiecare membru identificat al acestei unități GVC clandestine cu oferta de a confirma sau infirma constatările noastre și cu o listă de întrebări, inclusiv cine selectează țintele și dacă victimele civile sunt rezultatul unei erori de calcul sau al vizării intenționate a civililor. Un ofițer superior, contactat telefonic de un reporter al partenerului nostru de investigație The Insider, a închis imediat ce a aflat cu cine vorbește. Toți ceilalți ingineri militari, cu excepția a doi dintre ei, fie nu au răspuns la apeluri și mesaje text, fie au negat în mod explicit că lucrează pentru forțele armate ale Rusiei sau au negat că știu măcar ce este GVC, în ciuda faptului că multora dintre ei li s-au arătat fotografii în care sunt văzuți pozând în uniforme militare cu însemnele GVC. Unul dintre ingineri nu a negat afilierea lor la această unitate, dar a indicat că nu poate răspunde în siguranță la întrebările pe care i le-am adresat și a mulțumit echipei noastre pentru că i-a avertizat cu privire la viitoarea publicație. Un alt membru ne-a împărtășit, sub rezerva anonimatului, anumite informații contextuale despre modul în care grupul a fost însărcinat cu programarea manuală a traiectoriilor de zbor sofisticate ale rachetelor de croazieră de înaltă precizie ale Rusiei, precum și câteva fotografii ale comandantului lor, locotenent-colonelul Igor Bagnyuk. Această persoană a furnizat, de asemenea, fotografii de grup ale grupului de calcul GVC care pozează în fața unei clădiri a Ministerului Apărării din Moscova.

Metoda de identificare

Identificarea acestui grup clandestin din cadrul Ministerului Apărării a fost realizată prin analiza datelor din surse deschise ale miilor de absolvenți ai principalelor institute militare din Rusia care se concentrează pe inginerie și programare de rachete, în special Academia Militară a Forțelor de Rachete Strategice de lângă Moscova, cu sediul în Balashikha, și Institutul de Inginerie Militară și Navală, cu sediul în suburbia Pușkin din Sankt Petersburg. O ipoteză de pornire a fost aceea că aceste institute militare de vârf ar putea fi un teren de pregătire pentru cel puțin unii dintre ofițerii care programează în prezent cele mai sofisticate rachete cu rază lungă de acțiune ale Rusiei.

Bellingcat a analizat date de angajare sau date de intrare telefonică divulgate despre acești absolvenți, disponibile pe piețele de date subterane din Rusia. Acest lucru ne-a permis să descoperim că unele dintre aceste persoane au fost menționate în listele de contacte telefonice, obținute de la diverși roboți de căutare a datelor pe Telegram, cum ar fi Glaz Boga și HimeraSearch, ca lucrând la GVC (Главный Вычислительный Центр) sau la Centrul Principal de Calcul al Forțelor Armate ale Rusiei. În special, toți acești absolvenți de inginerie militară în domeniul rachetelor cu o referință GVC legată de numerele lor de telefon în aceste aplicații au fost înregistrați ca locuind și lucrând pe strada Znamenka 19 din Moscova - adresa oficială a Statului Major General al Forțelor Armate ale Rusiei.

Ce este GVC?

Nu există informații publice care să facă legătura între Centrul Principal de Calcul al Forțelor Armate ale Rusiei și programarea rachetelor de croazieră. Funcția GVC a fost descrisă în mod opacizat în publicațiile militare ca fiind "furnizarea de servicii IT" și "automatizare" pentru forțele armate ale Rusiei. În ciuda istoriei sale îndelungate (potrivit Zvezda, un post de televiziune afiliat forțelor armate ruse, a fost înființat în 1963), există puține mențiuni publice despre acest institut în mass-media rusești actuale.

Un exemplu rar vine sub forma unui premiu acordat în 2018 unui membru al unui cor militar, semnat de colonelul Robert Baranov, numit "director al Centrului principal de calcul al Forțelor Armate ale Rusiei". În 2021, un site internet axat pe regiunea rusă Volga a relatat că Baranov, care provine din Republica Chuvashia, a fost promovat la gradul de general-maior prin decret prezidențial. Decretul corespunzător de numire a lui Baranov poate fi găsit pe site-ul guvernului rus.

Unul dintre inginerii pe care i-am identificat ca lucrând pentru GVC a primit un "certificat de recunoștință" din partea președintelui Putin în 2020, potrivit CV-ului său de pe un anunț de angajare independent. Cu toate acestea, Bellingcat nu a reușit să găsească numele acestui bărbat în niciuna dintre listele publice disponibile ale destinatarilor ruși ai premiului din acel an. În aceeași postare, el își descrie educația ca fiind "sisteme automate cu o aplicație specială".

O analiză agregată a pregătirii educaționale și profesionale a persoanelor afiliate la GVC, bazată pe listele de contacte telefonice, arată că majoritatea acestora au absolvit fie Academia Forțelor de Rachete Strategice (și în special filiala sa de Sisteme Informatice din Serpukhov), fie Institutul Militar de Inginerie Navală. Unii dintre ei au avut un serviciu militar anterior ca și căpitani de marină sau ingineri de navă. Alții aveau experiență de muncă anterioară în domeniul civil ca specialiști IT în corporații sau designeri de jocuri.

Cum am legat echipa GVC de atacurile cu rachete de croazieră

Având în vedere aceste competențe tehnice de înaltă specializare, părea plauzibil ca GVC să aibă legătură cu programarea traiectoriilor de zbor ale rachetelor de croazieră rusești. Prin urmare, Bellingcat a obținut înregistrări de metadate telefonice ale persoanei cu cel mai înalt rang, numită public director al GVC: generalul-maior Baranov. Această metodă este similară cu cea folosită de Bellingcat pentru a urmări și localiza otrăvitorii politicianului rus de opoziție Alexey Navalny, cu date achiziționate de la brokeri care oferă în mod obișnuit astfel de servicii. Deși această metodă ar fi imposibilă în majoritatea țărilor, piața neagră de date din Rusia i-a ajutat pe jurnaliști și activiști să pună cap la cap numeroase investigații semnificative privind serviciile militare și secrete ale țării în ultimii ani.

O analiză a 126 de apeluri telefonice din 24 februarie până la sfârșitul lunii aprilie 2022 a arătat o corelație între atacurile semnificative cu rachete de croazieră rusești în Ucraina și apelurile primite înainte de atacurile cu rachete provenind de la un anumit număr pe care l-am identificat ca aparținând unui alt ofițer superior care lucrează la GVC. Acest ofițer este identificat prin intermediul listelor de contacte telefonice și al bazelor de date rezidențiale care au făcut obiectul unor scurgeri de informații ca fiind locotenent-colonelul Igor Bagnyuk și a fost înregistrat la aceeași adresă ca și ceilalți ofițeri cunoscuți ai GVC la Znamenka 19.

Pornind de la ipoteza că locotenent-colonelul Bagnyuk a fost cel mai înalt ofițer cu potențial de legătură cu programarea rachetelor cu rază lungă de acțiune, datorită comunicării sale directe cu comandantul grupului, am obținut apoi înregistrările metadatelor telefonice ale acestuia pentru perioada de la începutul invaziei Rusiei în Ucraina. Înregistrările convorbirilor lui Bagnyuk au arătat o comunicare intensă cu peste 20 de ingineri militari și specialiști IT asociați cu GVC. Recurgând din nou la aceleași surse de date de pe piața neagră rusă, am obținut apoi câteva dintre cele mai frecvente numere de telefon care interacționează cel mai des atribuite ofițerilor GVC. Analizând ansamblul cumulativ de înregistrări telefonice, am reconstituit o echipă de 33 de ingineri militari care păreau să raporteze sau să comunice frecvent cu lt. col. Bagnyuk.

Grupul clandestin de ingineri pe care l-am identificat pare să fie format din trei echipe de aproximativ 10 ingineri fiecare, fiecare echipă fiind dedicată unui anumit tip de rachetă de înaltă precizie.

Ipoteza noastră inițială s-a bazat pe "gruparea" inginerilor individuali pe baza comunicațiilor telefonice dintre ei. Au fost identificate trei grupuri care vorbeau în principal între ei și cu comandanții lor. Apoi, am comparat vârfurile de comunicare ale grupurilor cu zilele și orele în care au fost raportate public lovituri de rachete și am găsit o corelație cu cele trei tipuri specifice de rachete. Specializarea fiecărui inginer pe baza antecedentelor de angajare sau de educație anterioară a corespuns concentrării presupuse, ofițerii care provin din mediul militar naval făcând parte din echipa de rachete lansate de pe mare etc.).

Cele trei tipuri de rachete sunt: ЗМ-14 (Kalibr, lansată de pe mare), R-500 (alias 9М728, pentru sistemele Iskander, lansată (de la sol)) și Kh-101 (lansată din aer).

Creierul întregii operațiuni

Comandantul direct al subunității de planificare prealabilă a rachetelor de la GVC pare să fie colonelul Igor Bagnyuk. Acest lucru a fost stabilit pe baza analizei datelor telefonice a unsprezece membri ai grupului de ingineri, obținute din surse de date de pe piața neagră rusă, inclusiv cele ale lui Bagnyuk însuși, care au arătat un model de subordonare în care fiecare membru comunica cu el, dar numai el comunica cu superiorii. În plus, el a fost identificat - atât prin recunoașterea feței, cât și prin însemnele militare - ca fiind ofițerul cu cel mai înalt grad pe fotografia de grup cu ceilalți membri ai echipei GVC. Mai mult, membrul echipei care a intrat în contact cu reporterii a declarat că Bagnyuk era comandantul direct.

Părți din biografia lui Bagnyuk pot fi reconstruite din datele de scurgere găsite în diverse baze de date agregate, cum ar fi HimeraSearch și Glaz Boga. Născut la Rīga în 1982, locotenent-colonelul Bagnyuk a absolvit în 2004 filiala Serpukhov a Academiei Forțelor de Rachete Strategice, care este specializată în sisteme IT pentru rachetele rusești. El a fost repartizat la unitatea militară 29692 din apropierea orașului Vladimir până când a fost mutat la Moscova pentru a se alătura GVC, la un moment dat înainte de 2010.

Medaliile și ordinele de distincție de pe fotografia sa, obținute de la unul dintre membrii GVC care s-a angajat cu Bellingcat, arată că Bagnyuk a primit o medalie pentru "Participare la operațiuni militare în Siria". Această medalie a fost acordată ofițerilor ruși în perioada cuprinsă între 2015 și 2020. Forțele armate ruse au tras atât rachete de croazieră lansate din avion, cât și lansate de pe mare în perioada 2015-2017 în Siria, inclusiv raidurile raportate în 2016 asupra orașului Alep.

-

CCR a anulat alegerile degeaba: Nu Rusia, ci PNL a atacat cibernetic România in campania lui Călin Georgescu. Un document ANAF confirmă manipularea de pe TikTok

O ancheta incendiara a snoop.ro demonstreaza ca promovarea masiva a lui Calin Georgescu de pe tik-tok nu a fost un atac ...

-

Asasinarea generalului rus: a fost publicată prima mărturie a suspectului reţinut

Rusia a reţinut un cetăţean uzbek despre care anchetatorii cred că a plasat bomba care l-a ucis pe generalul Igor Kirill ...

-

Ies la iveală abuzuri inimaginabile ale lui Alfred Bulai. Își bătea elevele de școală generală la fundul gol pe care le apleca peste bancă

Fostul profesor de la SNSPA, Alfred Bulai, este tinta unor noi dezvaluiri. Astfel, actualelor victime li se adaugă amint ...

-

Fostul dictator sirian Bashar al-Assad deține proprietăți imobiliare in România conform unei liste publicate de Wall Street Journal

Odată cu căderea regimului fostului președinte sirian Bashar al-Assad, a început o „vânătoare internațională" pentru bun ...

-

Fost procuror general identifică o greșeală care ar putea fi speculată de Călin Georgescu

Fostul procuror general al României, Augustin Lazăr, spune că serviciile secrete și Consiliul Suprem de Apărare al Țării ...

-

Până la urmă, rușii lui Putin, sau oamenii lui Trump l-au propulsat pe orbita prezidentialelor pe Georgescu?

Ceva interesant: în noaptea de duminică spre luni, când numărătoarea voturilor la parlamentare era în toi, apare o posta ...

-

O să iasă un iureș de nedescris: Horațiu Potra a condus operațiuni neoficiale în numele statului român

Horațiu Potra, omul arestat pentru că ar fi urmărit să producă tulburări sociale și deținea mai multe arme în mașină, a ...

-

Cercetarile secrete ale Pentagonului: Reîncarnarea este reală. Pe ce informații se bazează raportul serviciilor de informatii

Un raport al serviciilor de informații ale armatei americane, redactat în 1983 și desecretizat de CIA în 2003, a revenit ...

-

A fost virusul Covid scăpat dintr-un laborator chinez? Cea mai plauzibilă variantă, conform unei comisii din SUA

O comisie a Congresului american privind pandemia de COVID-19 a publicat luni, 2 decembrie, un raport în care consideră ...

-

Presa americană: Viziunea lui "Trump de România" - respingerea războaielor perpetue și a politicilor woke!

Dacă ești atent la context și la preocupările cetățenilor obișnuiți, victoria lui Georgescu în România nu a fost deloc u ...

-

Viața fiicelor țarului. Cine sunt Maria, Katerina și Luiza Rozov: între nunţi de miliarde și cariere departe de lumina reflectoarelor

Putin și-a păzit mereu cu gelozie viața privată, protejând-o în special pe cea a fiicelor sale, Maria și Katerina, născu ...

-

De ce ar fi fost chemat Marcel Ciolacu la Budapesta. Telefonul care a schimbat soarta României!

Ascensiunea fulminantă a lui Călin Georgescu, candidatul independent care a dat toate calculele peste cap după ce s-a ca ...

-

O criză mondială uriașă despre care nimeni nu vorbește: urmează un colaps major pentru jumătate dintre cele mai mari economii ale lumii

Îmbătrânirea populației globale pune deja presiune asupra finanțelor publice, iar agențiile de rating avertizează că dec ...

-

-

Bolojan a dat jos 28 de statui românești și a pus 10 monumente pentru Ungaria!

Ascunse într-o firidă din spatele marii clădiri a actualului Muzeu al Țării Crișurilor, zac roase de mucegai și găinaț d ...

-

Rachetele folosite de Rusia în Ucraina conțin componente occidentale: descoperiri alarmante despre lanțurile globale de aprovizionare

Între ianuarie și noiembrie 2024, Rusia a lansat 194 de rachete balistice asupra Ucrainei, atingând un vârf al atacurilo ...

-

Angela Merkel face dezvăluiri. Fostul cancelar al Germaniei nu crede in șarada lui Donald Trump

Angela Merkel, care, în noile sale memorii, îşi exprimă temerile cu privire la ordinea democratică occidentală cu Donald ...

-

Rusia vrea o nouă ordine mondială și fragmentarea Ucrainei într-un plan secret adresat SUA

Rusia intenționează să prezinte Statelor Unite un plan detaliat pentru conturarea unei noi ordini mondiale până în anul ...

-

Păun Gabriel de la Ocolul Silvic Vidra, caz clasic de infractor-pacient scăpat de la Bălăceanca

Ziarul nostru a relatat pe larg cum Baza experimentală a Ocol Silvic Vidra aparținând de INCDS MARIN DRACEA București, a ...

-

Suveica PSD-AUR: Interpușii PSD l-au propus în funcția de director general al Romprest pe fiul patronului Realitatea Plus care are banii băgați la AUR

Compania Națională Aeroporturi București (CNAB) l-a propus în funcția de președinte al CA și director general al Rompres ...

-

Departamentul de Stat al SUA a finanțat Ateismul pe plan global

Un raport al Camerei Reprezentanților din Statele Unite acuză Departamentul de Stat că a promovat ateismul în lume, sub ...

-

Reportaj Hotnews: Ce înseamnă „expulzările în masă" pe care vrea să le facă Donald Trump. Primele semne că lucrurile se schimbă în America au apărut deja

Corespondentul HotNews în SUA a stat de vorbă cu imigranți și avocați din Philadelphia specializați în acest domeniu pen ...

-

Ciolacu, Grindeanu și Simonis au călătorit de mai multe ori la Nisa cu jet privat închiriat de Nordis împreună cu fetițele favorite

Președintele PSD, Marcel Ciolacu, ministrul transporturilor Sorin Grindeanu (PSD) și Alfred Simonis (pe atunci deputat P ...

-

Lovitură de teatru în scandalul fraudării fondurilor europene la OS Vidra. Clasare a cauzei pentru șase dintre cei anchetați timp de un an

Ziarul nostru a relatat pe larg cum Baza experimentală a Ocol Silvic Vidra aparținând de INCDS MARIN DRACEA București, a ...

-

Mișcarea pe care o face miliardarul Warren Buffett ridică multe semne de întrebare. Se pensionează sau anticipează criza financiară?

Berkshire Hathaway, condusă de legendarul investitor Warren Buffett, a publicat recent rezultatele economice, care arată ...

-

Trump face o promisiune-șoc: "Voi spune adevărul despre OZN-uri și marile secrete ale lumii"

Donald Trump a declarat că, din prima zi a noului său mandat, va începe refacerea imaginii Statelor Unite, după ce a înv ...

-

Ministra Sănătății din Olanda: Operatiunea "Covid" a fost o punere in scenă a NATO

Un membru al guvernului Olandei a recunoscut că pandemia Covid a fost o „operațiune militară", dezvăluind că, în timpul ...

-

HG-ul care dovedește faptul că Vila din Aviatorilor este pregătită pentru Klaus Iohannis cu semnătura lui Nicolae Ciucă

În ședința de Guvern s-a luat decizia desecretizării Hotărârii de Guvern prin intermediul căreia s-a recondiționat, de c ...

-

Proiectul "Burduja" pentru vânzarea țării: Lacurile de acumulare din România vor fi cedate străinilor. Interesul e unul enorm

Conform proiectului de lege care se află în prezent în consultare publică, lacurile de acumulare din România pot și vor ...

-

Arafat e obsedat de ambulanțe: Afacerea "DeltaMed" de aproape un miliard de euro bagă comisioane uriașe în buzunarele mafiei IGSU din 5 în 5 ani!

In urma cu aproape cinci ani, Ziuanews scria despre miza pe care o are Raed Arafat referitor la serviciile de ambulanta ...